Molte stampanti 3D vengono lasciate aperte senza alcun controllo di accesso o requisiti di autenticazione, secondo un post sul blog di Xavier Mertens e Richard Porter, due ricercatori di sicurezza del SANS Internet Storm Center (ISC).

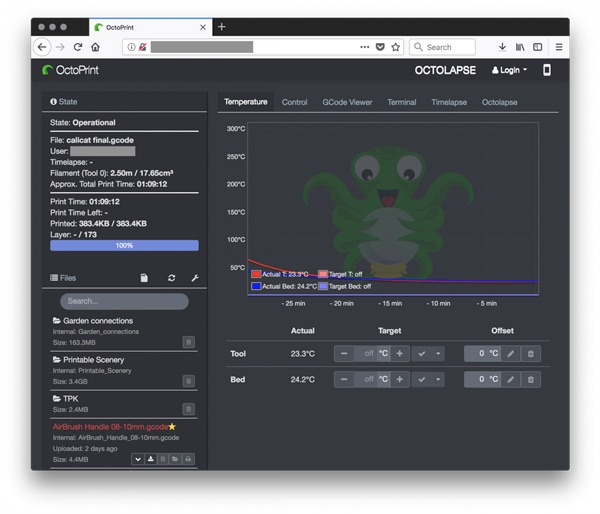

Le stampanti 3D esposte utilizzano un progetto open source denominato OctoPrint . È un’interfaccia web per stampanti 3D che ti consente di controllare e monitorare facilmente la tua stampante 3D e i tuoi lavori di stampa 3D praticamente da qualsiasi browser della tua rete. Il software ha offerto ai produttori di tutto il mondo un modo efficace per tenere traccia delle loro stampe, indipendentemente dal fatto che si trovino di fronte alle loro stampanti 3D. Può leggere i file G-code, visualizzare il feed della webcam, vedere lo stato della stampante e l’uscita del terminale, ecc. Ma, senza bisogno di autenticazione, significa che gli attaccanti casuali possono anche modificare le impostazioni di una stampante.

Gli aggressori possono scaricare i file di progetto in codice G non crittografati, che indicano alla stampante cosa stampare. “I file G-code possono essere scaricati e portare a potenziali perdite di dati commerciali”, hanno scritto i ricercatori. “In effetti, molti reparti di ricerca e sviluppo di aziende utilizzano stampanti 3D per sviluppare e testare alcuni pezzi del loro prodotto futuro.”

Gli aggressori possono scaricare i file di progetto in codice G non crittografati, che indicano alla stampante cosa stampare. “I file G-code possono essere scaricati e portare a potenziali perdite di dati commerciali”, hanno scritto i ricercatori. “In effetti, molti reparti di ricerca e sviluppo di aziende utilizzano stampanti 3D per sviluppare e testare alcuni pezzi del loro prodotto futuro.”

Porter e Mertens sostengono inoltre che una persona anonima potrebbe inviare un file G-code dannoso alla stampante e istruirlo a stamparlo mentre nessuno è in giro e potenzialmente causare incendi. Altri possibili abusi dei file G-code includono l’accesso non autorizzato alla webcam di una stampante 3D che può influire sulla privacy dell’utente remoto o l’uso di file G-code che sono stati modificati per sabotare i prodotti finali o causare un malfunzionamento della stampante 3D.

“Modificando le istruzioni del codice G, istruirai il dispositivo a stampare l’oggetto ma quello modificato non avrà le stesse capacità fisiche e potrebbe essere un potenziale pericolo una volta usato”, hanno scritto. “Pensa alle pistole stampate in 3D ma anche agli oggetti stampati in 3D usati nei droni. I proprietari di droni sono grandi fan dell’hardware auto-stampato. ”

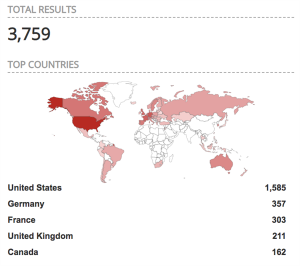

Una ricerca su Shodan rivela che sono disponibili online oltre 3.700 istanze di interfacce OctoPrint, di cui circa 1600 negli Stati Uniti.

I ricercatori di SANS ISC consigliano agli utenti di abilitare la funzione di controllo degli accessi in OctoPrint. Un avviso nella documentazione di OctoPrint recita: “Se si prevede di avere l’istanza di OctoPrint accessibile su Internet, abilitare sempre il Controllo di accesso e idealmente non renderlo accessibile a tutti su Internet, ma invece utilizzare una VPN o almeno HTTP di base autenticazione su un livello sopra OctoPrint. ”

Sulla scia del post del blog ISC, OctoPrint ha pubblicato una guida per l’accesso remoto sicuro di Octoprint.

“Mettere OctoPrint su internet è a dir poco pericoloso. Se si deve fare ciò, sfruttare il sistema ACL integrato in OctoPrint e, ancora meglio, mettere davanti un’altra forma di autenticazione. Anche se sembra un lavoro extra per configurare un plugin, o un proxy VPN / reverse, ne vale la pena “, hanno osservato.

“Qualunque cosa abbia il potenziale per bruciare la tua casa dovrebbe essere trattata con la massima cura. Può sembrare più conveniente tagliare gli angoli … ma ne vale davvero la pena? ”